Justificar o investimento em segurança cibernética é um desafio, especialmente quando se precisa convencer executivos não familiarizados com os conceitos técnicos. É onde entra o OpenFAIR™, um padrão para Quantificação de Riscos Cibernéticos (CRQ - Cyber Risk Quantification) que permite falar a linguagem dos negócios, traduzindo os riscos em termos financeiros e monetários.

Neste artigo, vamos usar o exemplo de uma empresa fictícia que recebe regularmente tentativas de phishing e está preocupada com a possibilidade de seus funcionários caírem em uma dessas tentativas. Usando oFAIR, iremos avaliar financeiramente este cenário de risco, calculando o ROI(Retorno Sobre o Investimento) de uma solução baseada nos Controles doCIS v8.

O phishing é uma forma de ataque cibernético que utiliza e-mails, mensagens de texto ou outros meios de comunicação para enganar o destinatário e fazê-lo acreditar que uma ação solicitada (como clicar em um link, abrir um anexo, ou fornecer informações pessoais) é legítima. Com isto pode revelar informações pessoais ou confidenciais, como nomes de usuário, senhas, números de cartão de crédito ou informações bancárias.

Avaliação de Riscos

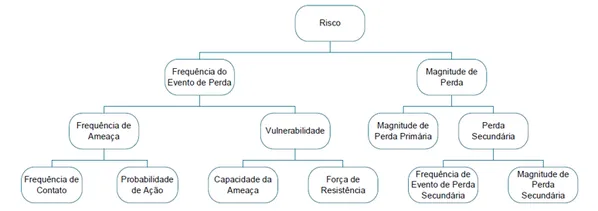

Vamos começar criando estimativas fictícias para os fatores do FAIR, que divide o risco em dois componentes principais: a Frequência do Evento de Perda e a Magnitude da Perda. Cada um desses componentes pode ainda ser decomposto em vários fatores:

Frequência do Evento de Perda (Loss Event Frequency - LEF) neste cenário de risco, é a frequência esperada que um ataque de phishing seja bem-sucedido e gere perda em um determinado período de tempo (usualmente anual). Vários tipos de dados podem ser usados para estimar este fator. Alguns exemplos incluem:

- Histórico de ataques:A empresa tem um histórico de ataques de phishing? Se sim, qual é a frequência desses ataques?

- Tamanho e natureza da empresa:Existem dados disponíveis que correlacionam o tamanho ou o setor da empresa com a frequência de ataques de phishing?

- Eficiência dos controles existentes:Quão eficazes são as medidas de segurança atuais para prevenir ataques de phishing? Qual o número de ataques que são bloqueados?

- Treinamento e conscientização dos funcionários:Quão bem os funcionários estão treinados para reconhecer e responder a tentativas de phishing? Existem dados sobre o comportamento do funcionário em relação ao phishing?

- Dados do setor: Existem estatísticas ou estudos de setor disponíveis que estimam a frequência de ataques de phishing bem-sucedidos?

Para ilustrar este exemplo, vamos calcular o LEFa partir da decomposição na Frequência do Evento de Ameaça (Threat Event Frequency - TEF) que é a estimativa de quantas tentativas de phishing são enviadas para a empresa.

TEF: 2 phishing / mês / usuário * 500 usuários * 12 meses = 12.000 / ano.

Para calcular a LEF a partir do TEF, precisamos agora estimar a Vulnerabilidade (Vuln), que é a probabilidade de que este evento de ameaçase torne um evento de perda, ou seja, quantas tentativas de phishing serão bem-sucedidas.

Para estimar a Vuln, precisamos considerar a eficácia dos controles de segurança implementados, por exemplo avaliando se a empresa tem um bom treinamento de conscientização sobre phishing, um sistema de filtragem de e-mails, etc.

Vuln: 1%, ou seja, de cada 100 phishing, 1 será bem sucedido.

Então, aplicando a fórmula de cálculo (LEF = TEF * Vuln) podemos estimar que cerca de 120 e-mails de phishing resultarão em um evento de perda:

LEF = 12.000 (TEF) * 0,01 (Vuln) = 120 / ano.

Para estimar o risco, falta definir agora o outro fator que é a Magnitude da Perda (Loss Magnitude - LM), que no FAIR representa o impacto financeiro total que um um ataque de phishing bem-sucedido teria na organização.

Podemos iniciar estimando o custo do tempo do pessoal de TI necessário para responder ao incidente e corrigir qualquer dano. Por exemplo, se 10 horas de trabalho forem necessárias para cada evento de perda, a um custo de R$ 50 por hora, isso resultaria em R$ 500,00. Teria ainda que somar o custo do tempo perdido pelos funcionários que foram afetados pelo incidente. Por exemplo, um custo médio de R$ 200,00 por dia. Assim, a Magnitude de Perda Primária seria de R$ 700,00 por evento.

A este valor poderíamos adicionar ainda a Magnitude da Perda Secundária, que é a probabilidade de que este ataque de phishing bem-sucedido prejudique também o negócio da empresa e outras partes interessadas. Por exemplo, uma estimativa de que em 10% das vezes teremos custo de negócios perdidosa um custo médio de R$ 50.000 porque o cliente perdeu a confiança na empresa.

Poderíamos somar ainda a probabilidade de outras perdas secundárias como:

- Multas e sanções legais: custo de qualquer multa ou sanção que a empresa tenha que pagar devido ao incidente. Por exemplo, a empresa for multada em R$ 20.000 por não proteger adequadamente os dados do cliente.

- Reputação e imagem da marca: embora seja difícil de quantificar, o dano à reputação da empresa pode resultar em perdas financeiras a longo prazo.

Como exemplo, vamos supor que todas essas estimativas fictícias juntas, daria uma Magnitude de Perda (LM) de R$ 8.000 para cada phishing bem sucedido.

Lembre-se que são apenas exemplos fictícios. As perdas reais podem variar significativamente e dependerão de uma série de fatores, incluindo a natureza do incidente, a resposta da empresa ao incidente e a legislação ou regulamentos aplicáveis.

Com essas estimativas, a medida de risco pode ser então calculada com a fórmula Risco = LEF * LM:

Risco = 120 / ano (LEF) * R$ 8.000 (LM) = R$ 960.000 / ano.

Ou seja, o valor estimado do risco anual(Risco)é de R$ 960.000.

Investimento em Controle e Cálculo do ROI (What if)

Para enfrentar essa ameaça, a empresa está considerando implementar o Controle de Segurança Cibernética 10 (CSC 10) doCIS v8, que é focado em Defesas contra malware.

Vamos imaginar que a implementação deste Controle CSC10 - Malware Defence, consiga reduzir a Vulnerabilidade(Vuln) em 10 vezes, ou seja, diminuir de 1% para 0,1%. Isso significa que a LEF diminui de 120/ano para 12/ano.

Novo Risco = 12 / ano (LEF) * R$ 8.000 (LM) = R$ 96.000 / ano.

Com isto, este novo risco residual de R$ 96.000, proporciona uma redução de R$ 864.000 (retorno!)

Agora, para calcular o ROI, suponha que o custo total da implementação desta ferramenta anti-malware seja de $100.000. Portanto, o ROI já no primeiro ano seria de764%! E vale muito a pena!

ROI = (R$ 864.000 - R$ 100.000) / R$ 100.000 = 764%.

Lembrar que esses cálculos são simplificados e assumem que os únicos custos são os de implementação e manutenção da ferramenta anti-malware. Na prática, outros fatores podem afetar o ROI, como o tempo e os recursos necessários para treinar a equipe na nova ferramenta, eventuais custos de inatividade durante a implementação, entre outros. Além disso, a eficácia da ferramenta pode variar ao longo do tempo e em resposta a mudanças nas táticas dos atacantes.

Assim, com este exemplo conseguimos demonstrar como a análise de riscos do OpenFAIR™ pode ser usada para justificar e calcular o ROI de uma solução de segurança para combater ataque phishing. No entanto, lembrar que a análise de riscos exige uma compreensão mais profunda dos fatores de risco específicos da sua organização. Recomendamos sempre trabalhar com um especialista para garantir que você está tomando as decisões mais informadas e eficazes para a segurança da sua organização.

Outro alerta, é que no exemplo acima, para simplificar, utilizamos estimativas pontuais, mas na prática é recomendado o uso de técnicas mais robustas, como PERT e simulação de Monte Carlo, que permitem modelar a incerteza nas estimativas e produzir uma gama de possíveis resultados, em vez de um único valor pontual.

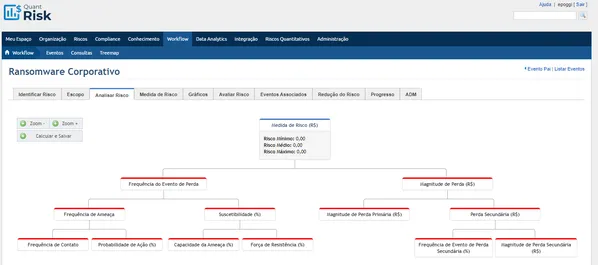

Normalmente, ferramentas automatizadas como o QuantRisk da Modulo são utilizadas, abstraindo a complexidade dos cálculos e dos métodos estatísticos empregados.

Abraços e até a próxima,