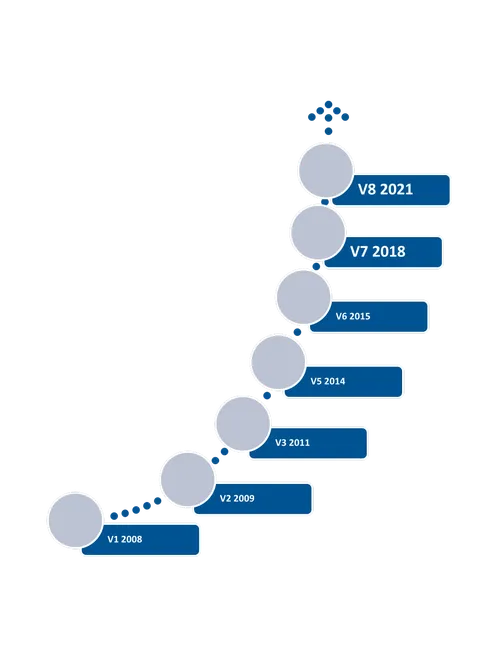

Desde 2008, a comunidade mundial de especialistas publica uma lista de melhores práticas de segurança contra as principais ameaças cibernéticas. Hoje, são conhecidos como os Controles Críticos do CIS, que em sua versão 8 mais recente, recomenda 183 Medidas de Segurança (safeguards em inglês) ordenadas por prioridade e com orientações para implementação.

Inicialmente, os Controles Críticos de Segurança eram desenvolvidos pelo SANS Institute e conhecidos como SANS Top 20, depois foram transferidos para o CIS, The Center for Internet Security, @cisecurity.

Publicada em maio de 2021, a versão atual consiste de 18 Controles, escritos de forma prática e de fácil entendimento para o pessoal de TI e Segurança. Não são apenas mais um checklist como os diversos já disponíveis, mas representam uma lista de ações efetivas e prioritárias em cibersegurança, resultante de um consenso de especialistas, em resposta aos principais ataques e desafios da atualidade.

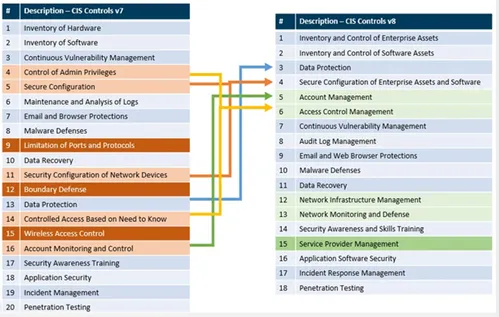

Na versão 7, eram 20 Controles que foram revistos e consolidados em agora 18, tendo também sua ordenação alterada para refletir as prioridades do cenário atual.

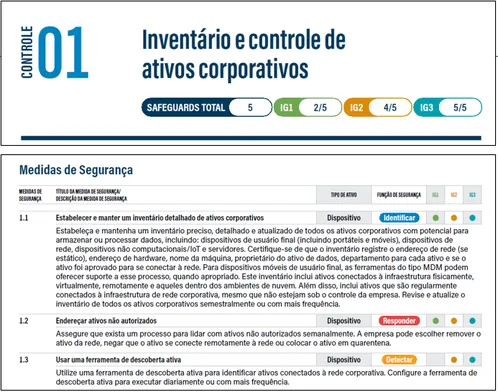

- Controle 01. Inventário e controle de ativos corporativos

- Controle 02. Inventário e controle de ativos de software

- Controle 03. Proteção de dados

- Controle 04. Configuração segura de ativos corporativos e software

- Controle 05. Gestão de contas

- Controle 06. Gestão do controle de acesso

- Controle 07. Gestão contínua de vulnerabilidades

- Controle 08. Gestão de registros de auditoria

- Controle 09. Proteções de e-mail e navegador Web

- Controle 10. Defesas contra malware

- Controle 11. Recuperação de dados

- Controle 12. Gestão da infraestrutura de rede

- Controle 13. Monitoramento e defesa da Rede

- Controle 14. Conscientização sobre segurança e treinamento de competências

- Controle 15. Gestão de provedor de serviços

- Controle 16. Segurança de aplicações

- Controle 17. Gestão de respostas a incidentes

- Controle 18. Testes de invasão

Uma curiosidade é que o Controle 1 - Inventário de Ativos Corporativos e Controle 2 - Inventário de Ativos de Software sempre ocuparam o topo da lista de prioridade:

"Você só pode gerenciar aquilo que sabe que existe!"

Vale destacar também o Controle 3 - Proteção de Dados que, na versão atualizada, ganhou relevância com as recentes leis e regulamentações de Privacidade e Proteção de Dados Pessoais, bem como o Controle 5 - Gestão de Contas e o Controle 6 - Gestão do Controle de Acesso que também foram priorizados devido às preocupações com o aumento do trabalho remoto e reforçando o conceito da abordagem Zero Trust.

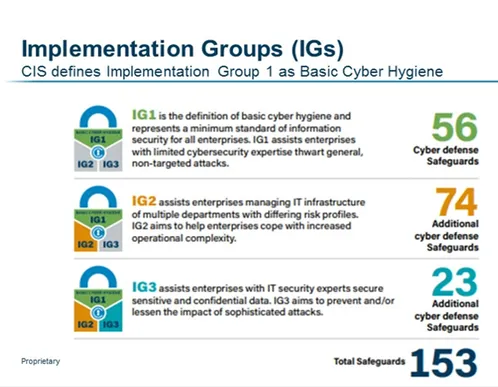

As 153 Medidas de Segurança são ainda classificadas em Grupos de Implementação (em inglês, IGs - Implementation Groups), onde o IG1, chamado de Cyber Higiene Básica, corresponde ao conjunto mínimo de 56 medidas que devem ser implementadas por todas as organizações. Em seguida, 74 medidas adicionais compõe o IG2 e, finalmente, mais 23 medidas do IG3 totalizam a lista completa.

Os Controles CIS vem sendo adotado cada vez mais pelas empresas no Brasil e possui versão traduzida em português, que facilita sua adoção e entendimento.

Como exemplo, o Controle 1 - Inventário e controle de ativos corporativos possui 5 Medidas de Segurança, sendo as duas primeiras consideradas prioritárias como IG1, mais duas outras se somam ao IG2 e uma medida final completa o IG3.

O CIS possui ainda outros documentos complementares como o Privacy Companion Guide, ou Guia Complementar de Privacidade, que conta também com versão oficial traduzida em português. Tem como objetivo apresentar as melhores práticas e orientações para a implementação dos Controles CIS, considerando os impactos de privacidade na força de trabalho, clientes e terceiros.

Encontra-se em fase final de revisão, um Anexo específico para LGPD que orienta sobre os impactos de privacidade dos Controles CIS considerando os princípios da Lei Brasileira. Mais informações em LGPD no Privacy Guide do CIS: Participe!

Para os usuários da ISO 27001 e ISO 27002, o CIS publicou também um documento que relaciona as Medidas de Segurança dos Controles CIS com os controles de segurança da ISO/IEC 27002:2022. Mais informações no artigo Controles de segurança: mapeando o CIS e a nova ISO/IEC 27002.

E para que as organizações possam avaliar o seu nível de maturidade na adoção dos Controles CIS, existe o CIS RAM - Risk Assessment Method. Informações podem ser obtidas no artigo Gerenciando os riscos cibernéticos com o CIS RAM e também Avaliando a Maturidade em Cybersecurity (Parte 2).

Finalmente, fica o convite para os interessados em trocar experiências e colaborar com as iniciativas relacionadas aos Controles CIS, para participar de um grupo específico no linkedin que tem apoiado na tradução e elaboração dos documentos citados.

Obrigado, até a próxima.